Napomena: Ovaj članak izvorno je objavljen na portalu Sistemac dana 30. lipnja 2010.

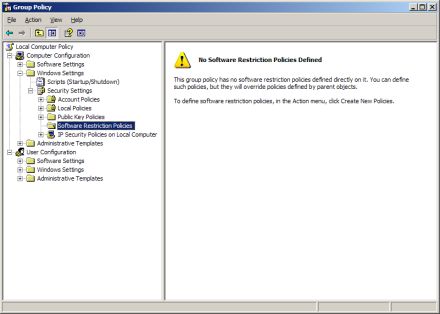

Prije nego što su objavljeni Windows 7 i Windows Server 2008 R2, Microsoftovi operativni sustavi upotrebljavali su Software Restriction Policies (SRP) kako bi ograničili izvođenje pojedinih programa. Kao jedan od načina zaštite računala od zlonamjernih programa mogu se koristiti različite metode koje ili dozvoljavaju ili zabranjuju pokretanje samo određenih aplikacija. Tako se, primjerice, unutar Windows XP OS-a upotrebom SRP može zabraniti pokretanje određenih aplikacija. Za definiranje pravila za SRP može se iskoristiti Group Policy ili Local Security Policy. Ako se koristi Group Policy potrebno je pokrenuti gpedit.msc i nakon toga odabrati lokaciju Computer Configuration → Windows Settings → Security Settings → Software Restriction Policies.

U slučaju da želimo iskoristiti Local Security Policy za definiranje ograničenja potrebno je pokrenuti secpol.msc i nakon toga definirati novo pravilo koje želimo primijeniti. Detaljnije o upotrebi SRP unutar Windows XP OS-a možete pročitati u člancima Description of the Software Restriction Policies in Windows XP i Using Software Restriction Policies to Protect Against Unauthorized Software.

Windows 7 i Windows Server 2008 R2 OS-ovi donose podršku za AppLocker koji ima istu namjenu kao i SRP. Za razliku od SRP (koji je namijenjen ranijim verzijama Windows OS-a), AppLocker je moguće primijeniti samo na računala koja imaju instaliranu jednu od verzija Windows Server 2008 R2 OS-a (Standard, Enterprise, Datacenter ili Itanium-Based Systems) te Ultimate ili Enterprise verzije Windows 7 OS-a. Više detalja o sistemskim zahtjevima AppLockera pročitajte u članku Requirements to Use AppLocker.

Pravila: Allow i Deny

Definiranje pravila s AppLockerom svodi se na dozvolu (Allow) ili zabranu (Deny) pokretanja neke datoteke. Unutar ta dva pravila moguće je definirati i iznimke od pravila (Exception). Pomoću Allow pravila može se definirati popis programa koje je moguće pokrenuti, a svi ostali programi bit će spriječeni u pokretanju. Deny pravilo brani pokretanje samo onih programa koji su navedeni, a svi ostali programi mogu se pokretati bez ograničenja. Ova dva pravila moguće je kombinirati, ali je preporuka da se AppLocker koristi za stvaranje whitelist pravila na koji se onda dodaju iznimke. Exception omogućava da se promijeni ponašanje Allow ili Deny pravila.

AppLocker pravila mogu se primijeniti na:

- izvršne datoteke (.exe i .com)

- skripte (.js, .ps1, .vbs, .cmd i .bat)

- Windows Installer datoteke (.msi i .msp)

- DLL datoteke (.dll i .ocx)

Pravila se mogu generirati na osnovu podataka koji proizlaze iz datoteke, primjerice iz digitalnog potpisa koji sadrži podatke o izdavaču, imenu programa, imenu i verziji datoteke. Tako stvorena pravila mogu se odnositi na pojedinog korisnika ili grupu.

Konfiguracija putem Group Policy ili Local Security Policy

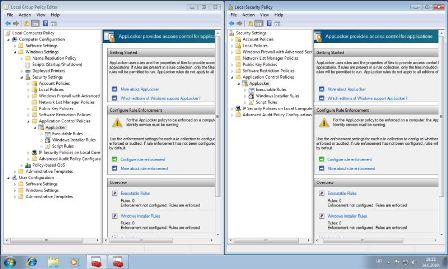

Za definiranje AppLocker policyja može se iskoristiti Group Policy (gpedit.msc) ili Local Security Policy (secpol.msc). Ako se koristi Group Policy, postavke se nalaze na lokaciji Local Computer Policy → Computer Configuration → Windows Settings → Security Settings → Application Control Policies → AppLocker. U slučaju da se koristi Local Security Policy, postavke su na lokaciji Security Settings → Application Control Policies → AppLocker.

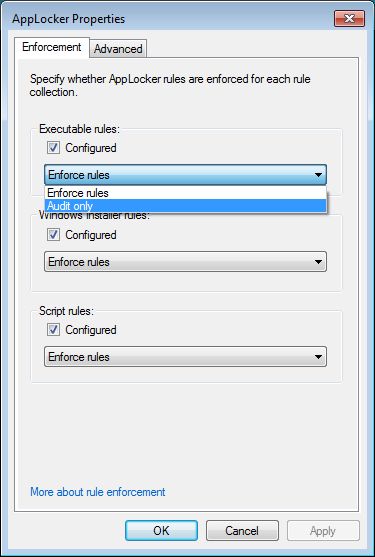

Prije stvaranja pravila možete uključiti mogućnost da se pravila moraju primijeniti (Rule Enforcement). Da bi ta mogućnost radila, mora biti pokrenut servis Application Identity. Nakon toga može se napraviti Enforce ili Audit određene kategorije pravila. Ako niste sigurni da li ste dobro konfigurirali pravila, pokušajte prvo pokretati programe s opcijom Audit. Na taj način moći ćete vidjeti da li su sve postavke ispravne bez bojazni da ćete slučajno zabraniti neku aplikaciju.

Ukoliko ste uključili opciju Audit only, pomoću Event Viewera (Applications and Services Logs → Microsoft → Windows → AppLocker), možete pogledati da li se vaša pravila provode ili ne. U slučaju da je aplikacija trebala biti blokirana, dobit ćete poruku u kojoj će između ostalog pisati: ... was allowed to run but would have been prevented from running if the AppLocker policy were enforced.

Kategorije pravila

Pravila je moguće definirati za tri kategorije:

- izvršne datoteke (Executable Rules)

- Windows Installer datoteke (Windows Installer Rules)

- skripte (Script Rules)

Novo se pravilo definira tako da se odabere kategorija unutar koje se želi stvoriti novo pravilo te se na kontekstualnom izborniku (ili u izborniku Actions) odabere naredba Create New Rule. Ta naredba pokrenit će čarobnjak koji nas vodi kroz proces stvaranja novog pravila.

Osim stvaranja novog pravila, moguće je generiranje automatskih pravila (Automatically Generate Rules) na osnovu instaliranih aplikacija (primjerice onih unutar mape Program Files) ili stvaranje zadanih pravila Create Default Rules (omogućavaju svim korisnicima pokretanje svih aplikacija iz mapa Program Files i Windows, a administratorima dozvoljavaju pokretanje svih aplikacija na računalu).

Uvjeti za primjenu pravila

Kod stvaranja novog pravila prvo treba definirati radi li se o pravilu koje brani ili dozvoljava izvršavanje nekog programa. Nakon toga potrebno je definirati uvjete po kojima će se pravilo provoditi. Uvjete je moguće definirati na osnovi:

- izdavača – potrebno je da je datoteka digitalno potpisana da bi se moglo napraviti pravilo prema ovom kriteriju. Moguće je napraviti ograničenje po izdavaču, imenu programa, imenu datoteke ili verziji. Na taj je način moguće, npr., definirati pravilo koje će omogućiti pokretanje nekog programa samo ako je njegova verzija veća od zadane verzije – čime se sprječava pokretanje starijih, potencijalno nesigurnih verzija.

- putanje

- hash vrijednosti za datoteku

Za izdavača i putanju moguće je definirati i iznimke od pravila.

Korisni resursi

Predlažemo vam da pogledate dva video zapisa koja govore o AppLockeru:

Također, predlažemo vam da proučite i detaljnu dokumentaciju za upotrebu AppLockera unutar Windows Server 2008 R2 i Windows 7 OS-a.